오래 전에 Wi-Fi 용 WEP 보안이 지진으로 Humpty Dumpty보다 더 넓게 열렸거나 WPA가 Lib Dem MP의 대다수만큼 안전하다는 사실을 반복 할 필요가 없습니다. 그러나 YouGov와 함께 웹 호스팅 업체 UK2의 최근 설문 조사에 따르면 영국 대중은 Wi-Fi 연결이 암호화되어 있습니까? 일반적으로 응답하지 않습니다.

TV를 발사하는 거울 창 10

응답자 중 56 %는 로그인하기 전에 핫스팟이 암호화되었는지 확인하지 않거나 거의 확인하지 않습니다. 이 같은 사람들은 홈 Wi-Fi를 보호 할 가능성이 훨씬 더 높으므로 인식 실패가 아니라 과도한 신뢰에 가깝습니다. 신뢰, 즉, 무료 Wi-Fi를 제공하는 호텔, 커피 숍 또는 펍과 서비스 제공 업체를 신뢰하십시오.

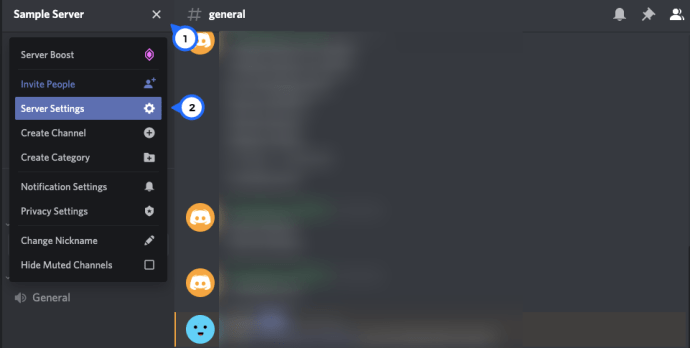

보안이 강화 된 무선 네트워크에 액세스하기 위해 라우터, 컴퓨터 또는 기타 항목에 물리적으로 액세스 할 필요가 없습니다.

이러한 신뢰는 종종 잘못된 위치에 놓이게됩니다. 여기에 잠재적 인 보안 위험이 있으며, 제 관심을 사로 잡은 실제 이야기, 즉 WPS (Wi-Fi Protected Setup) 프로토콜이 제대로 훼손되었다는 사실을 잘 알 수 있습니다. WPS는 가정 또는 소규모 비즈니스 네트워크에 대해 설정할 때 무선 라우터를 보호하기 위해 눌렀을 것입니다.이 버튼은 모든 수동 보안 구성을 제거하고 무선 보안 설정을 간단하고 빠르게 만들었습니다. 아니면 그렇게 생각했습니다.

WPS는 공격에 취약하지만 큰 빨간색 버튼 부분은 아니기 때문에 진실은 덜 고무적입니다. WPS에는 버튼을 누르는 것이 아니라 입력하는 8 자리 PIN을 통해 제공되는 또 다른 측면이 있습니다. WPS 프로토콜의이 PIN 버전은 모든 사람이 생각하는 것보다 훨씬 덜 안전합니다. 표준 무차별 대입 공격을 통해이 암호화를 해독하기 위해 해커는 많은 시간과 컴퓨팅 능력을 필요로하는 8 자리 숫자를 모두 알아낼 필요가 없습니다. 대신 PIN의 처음 4 자리 만 해독하면됩니다.

내 안드로이드 폰에서 팝업 중지하려면 어떻게 해

예, 올바르게 읽었습니다. 보안 PIN이 그다지 안전한 것은 아닙니다. 물론 은행 카드는 4 자리 PIN을 사용하며 은행과 고객 모두 현금 인출기에서 카드를 사용할 때이 PIN을 신뢰할 수있을만큼 행복해 보이지만 겉보기에 동일한 두 인증 인스턴스 간에는 큰 차이가 있습니다.

ATM에서 돈을 꺼내려면 악의적 인 사람이 실제 카드를 소지하고 있어야하며 PIN을 추측하거나 다른 방식으로 얻을 수 있어야합니다. 반면에 보안 무선 네트워크에 액세스하기 위해 라우터, 컴퓨터 또는 기타 항목에 물리적으로 액세스 할 필요가 없습니다. 가능한 모든 조합을 시도하도록 자신의 PC를 설정할 수 있습니다. (비밀번호 계산기를 크랙하는 데 유용합니다. Steve Gibson GRC 보안 사이트 : maths boffins는 그 단점을 지적 할 것이지만, 호모 패킷의 뒤를 추정하기에는 충분합니다.)

보안 연구원은이 결함을 악용 할 수있는 Reaver라는 도구를 출시했으며 누구나 더 간단한 WPS PIN을 해독하고 라우터의 WPA2 사전 공유 키 (PSK)의 일반 텍스트 버전에 액세스 할 수 있습니다. 전체 PIN에는 천만 개 이상의 조합이 있지만 축소 된 숫자 PIN에는 11,000 개 정도만 있습니다. PIN 뒤에있는 PSK가 얼마나 복잡한지는 중요하지 않습니다. WPS PIN 방법을 사용하면 유효한 4 자리 숫자 만 사용하여 Wi-Fi 네트워크를 보호 할 수 있습니다.

PSK 해킹 자습서에 대한 Google 검색은이 WPS PIN 취약성이 없어도 무차별 대입으로 WPA2-PSK를 찾는 것이 가능하지만 훨씬 더 오래 걸리고 잠재적 인 해커가 시간을 투자 할 아주 좋은 이유가 필요하다는 것을 보여줍니다. 그리고 필요한 자원. 시간과 리소스 요구 사항을 충분히 줄이면 갑자기 라우터와 Wi-Fi 네트워크가 캐주얼 해킹의 매력적인 대상이됩니다.

모두 나쁜 소식은 아닙니다. 라우터에서 WPS 기능을 비활성화하여 Reaver와 같은 사람들이 찾을 PIN을 제거 할 수 있습니다. 나는 글을 쓰는 시점에 많은 라우터 제조업체가 취약점을 해결하기 위해 펌웨어 업데이트를 출시했거나 작업 중이라는 믿음을 뒷받침 할 세부 정보가 없다고 생각합니다. PIN을 끄는 것으로 가정합니다 (모든 라우터가 아님). 사용자 구성 옵션이 있습니다).

더 좋은 방법은 다시 시작하고 길고 복잡한 PSK를 사용하여 Wi-Fi 네트워크를 설정하여 무차별 대입 공격을 비현실적으로 만듭니다. 일반적인 문자, 숫자 및 특수 문자 조합을 사용하여 32 자 이상으로 생각하십시오. 위에서 언급 한 Haystack 계산기를 사용하면 간단한 4 자리 PIN은 크래킹하는 데 몇 초 밖에 걸리지 않지만 복잡한 32 자 암호는 62 조 2 천억 조 세기가 걸립니다. 최악의 시나리오에서도 매초 수백 조 개의 추측을 수행하는 데 사용되는 거대한 크래킹 어레이!

내장 관리자 계정 창 10 비활성화

고정 관념 상 위험한 소규모 비즈니스맨이 좋아하는 사전 공유 키 구현 인 WPA2-PSK는 몇 년 전에 크랙되었으며 TKIP가 포함 된 WPA2도 안전한 옵션이 아니므로 Wi-Fi를 많은 사람들에게 단순히 안전하지 않습니다. RADIUS 인증 서버를 사용하는 WPA2-Enterprise 또는 32 자 키를 사용하는 WPA2-PSK와 마찬가지로 AES를 사용하는 WPA2도 괜찮습니다. WPA2-PSK는 실제로 최대 63 자까지의 키를 지원하고 대부분의 무선 장치는 해당 키를 영구적으로 캐시하므로 한 번만 입력하면되므로 수행해야 할 작업을 파악하는 것은 그리 어렵지 않지만 긴 암호는 여전히 전부입니다. 너무 자주 불필요하고 너무 복잡해 보입니다. 한숨…