알아야 할 사항

- 업데이트 수신자: 다운로드 페이지로 이동하여 업데이트 파일을 더블클릭 > 계속하다 > 업데이트 .

- 수신기 측면에 주황색 별이 있는 Logitech 장치는 공격에 취약합니다.

이 문서에서는 Logitech 무선 마우스를 무선으로 유지하기 위해 Logitech Unifying Receiver 소프트웨어를 업데이트하는 방법에 대해 설명합니다. 건반 , 또는 프리젠테이션 리모콘이 안전하고 제대로 작동합니다. 정보는 Logitech 무선 장치에 적용됩니다. 다른 제조업체의 경우 자세한 내용은 해당 웹사이트를 참조하세요.

Logitech Unifying 수신기를 업데이트하는 방법

이러한 공격으로부터 자신을 보호하기 위해 Logitech 통합 수신기를 업데이트하는 것은 비교적 간단합니다. 로지텍이 추가 패치를 출시한 2019년 8월 이후에 출시된 버전으로 반드시 업데이트하세요.

-

로 이동 Logitech의 업데이트 다운로드 페이지 브라우저에서 컴퓨터에 적합한 Windows 또는 Mac 업데이트 패키지를 다운로드하세요.

-

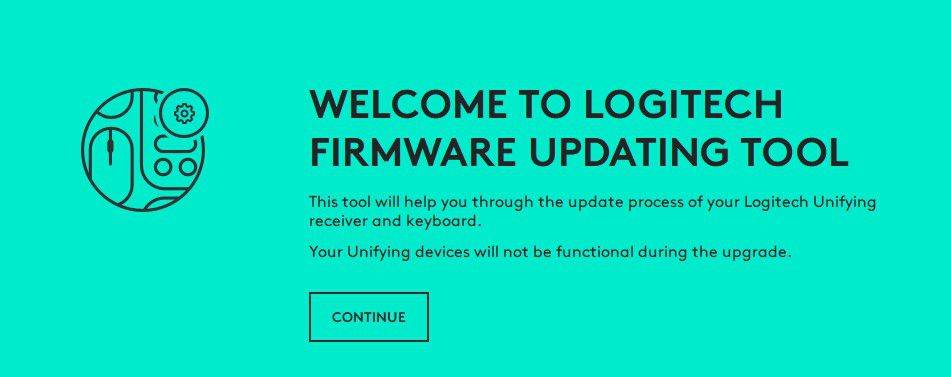

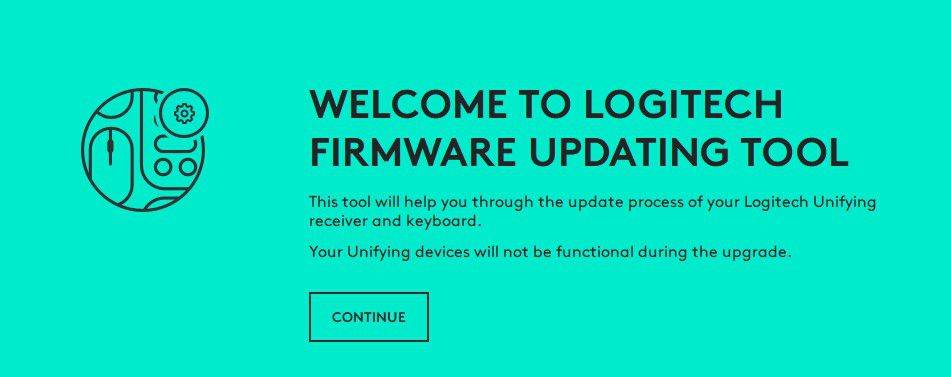

업데이트 파일을 두 번 클릭하여 실행하거나(Windows) 압축을 푼 다음 두 번 클릭합니다(Mac). Logitech 펌웨어 업데이트 도구가 실행되어야 합니다.

-

선택하다 계속하다 .

파이어 스틱을 에코 도트에 연결

-

이 도구는 컴퓨터를 검사하고 Logitech 장치를 업데이트해야 하는지 알려줍니다.

-

업데이트할 장치가 감지되면 업데이트 .

-

장치가 최신인 경우 도구에서 이를 알려주며 다음을 선택할 수 있습니다. 닫다 도구를 종료합니다.

Logitech 동글이 취약한지 확인

Logitech 장치의 수신기 측면에 주황색 별표가 인쇄되어 있으면 해당 장치는 공격자가 컴퓨터를 제어할 수 있는 해킹에 취약합니다.

텍스트 색상 변경 방법 불일치

sfmine79 / 위키미디어 공용 / CC BY 2.0

수신기에 이 별표가 없으면 안전할 수도 있지만 잠재적인 위협에 노출되지 않도록 모든 소프트웨어와 펌웨어를 최신 상태로 유지하는 것이 항상 모범 사례입니다.

Logitech Unifying Receiver Hack의 작동 방식

첫 번째 해킹은 2016년에 발견되었지만('MouseJack'이라고 함) Logitech Unifying Receiver는 여전히 위험에 노출되어 있습니다. 무선 마우스인 것처럼 신호를 보내는 모든 것을 컴퓨터에 연결된 무선 마우스 수신기(동글)에 연결할 수 있습니다. 동글을 사용하면 아무런 질문 없이 새로운 신호를 컴퓨터에 연결할 수 있으며, 어떤 보안 시스템이 설치되어 있든 해커가 컴퓨터를 제어할 수 있습니다.

이 해킹은 대부분의 무선 키보드 통신 트래픽처럼 무선 마우스 트래픽이 항상 암호화되지 않기 때문에 작동합니다. 이는 Logitech, Microsoft, Amazon, Dell, HP 및 Lenovo와 같은 여러 제조업체의 무선 마우스, 키보드, 프레젠테이션 클릭커 및 기타 무선 장치에 영향을 미쳤습니다. 그러나 이 취약점은 활발하게 사용되지 않는 Bluetooth 장치나 USB 무선 동글에는 영향을 미치지 않으며 컴퓨터에 연결된 장치에만 영향을 미친다는 점을 기억하는 것이 중요합니다.

무선 장치에 대한 위험 증가

보안 연구원들은 취약점을 좀 더 자세히 조사하면서 이러한 동글에서 추가 문제를 발견했습니다. 그들은 공격자가 키보드 통신 트래픽을 모니터링하고, 무선 키보드에 연결되지 않은 동글을 통해 키 입력을 삽입하고, 암호화 키를 복구하고, 컴퓨터를 탈취할 수 있다는 사실을 발견했습니다. 이제는 동글뿐만 아니라 컴퓨터에 연결되지 않은 동글도 사용되었습니다.

이 모든 동글이 사용하는 단일 무선 칩으로 인해 취약점이 존재했습니다. Logitech의 경우 통합 기술은 거의 10년 동안 다양한 Logitech 무선 장비와 함께 제공되어 온 표준 기술입니다.