Wireshark는 네트워크 분석, 문제 해결, 교육 등을 위한 광범위한 편리한 기능을 제공하는 인기 있는 오픈 소스 패킷 분석기입니다. Wireshark를 처음 사용하려는 사람들과 이미 사용해 본 경험이 있는 사람들은 종종 HTTPS 트래픽 읽기에 대해 궁금해합니다.

당신이 그들 중 하나라면, 당신은 바로 이곳에 왔습니다. 여기에서는 HTTPS가 무엇이고 어떻게 작동하는지 설명합니다. 그런 다음 HTTPS 트래픽을 읽을 수 있는지 여부, 이것이 문제가 될 수 있는 이유 및 이에 대해 수행할 수 있는 작업에 대해 논의합니다.

HTTPS란 무엇입니까?

HTTPS(Hypertext Transfer Protocol Secure)는 웹 브라우저와 웹 사이트 간의 안전한 데이터 전송 및 통신을 보장하는 HTTP의 보안 버전을 나타냅니다.

HTTPS는 보안을 보장하고 도청, 신원 도용, 중간자 공격 및 기타 보안 위협을 방지합니다. 요즘에는 정보를 입력하거나 계정을 만들도록 요청하는 모든 웹사이트에서 HTTPS를 사용하여 사용자를 보호합니다.

HTTPS는 웹 브라우저와 서버 간의 모든 교환을 암호화하여 보안 위협과 악의적인 공격으로부터 보호합니다.

HTTPS가 HTTP와 별개가 아님을 명확히 하는 것이 중요합니다. 오히려 보안 통신을 위해 SSL(Secure Socket Layer) 및 TLS(Transport Layer Security)와 같은 특정 암호화를 사용하는 HTTP 변형입니다. 웹 브라우저와 웹 서버는 HTTPS를 통해 통신할 때 SSL/TLS 핸드셰이크, 즉 보안 인증서 교환에 참여합니다.

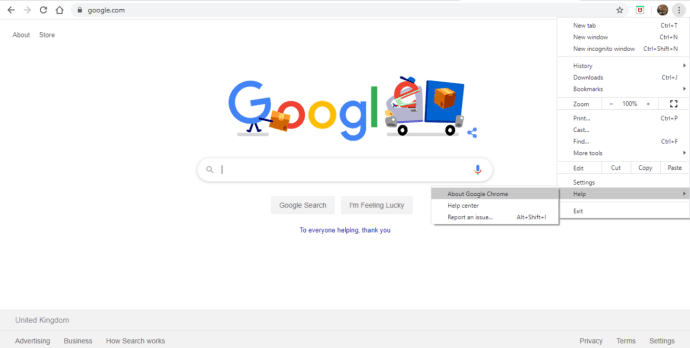

웹사이트와의 통신이 HTTPS로 보호되는지 어떻게 알 수 있습니까? 주소창을 보시면 됩니다. URL 시작 부분에 'https'가 표시되면 연결이 안전한 것입니다.

Wireshark HTTPS 트래픽을 읽는 방법

HTTPS의 주요 기능 중 하나는 암호화된다는 것입니다. 이는 온라인 쇼핑을 하거나 웹사이트에 개인 정보를 남길 때 장점이 되지만 웹 트래픽을 모니터링하고 네트워크를 분석하기 위해 추적할 때는 단점이 될 수 있습니다.

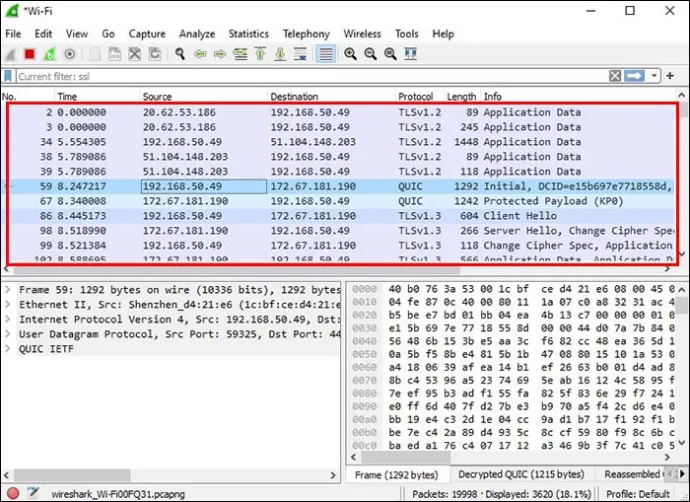

HTTPS는 암호화되어 있으므로 Wireshark에서 읽을 방법이 없습니다. 그러나 SSL 및 TLS 패킷을 표시하고 HTTPS로 해독할 수 있습니다.

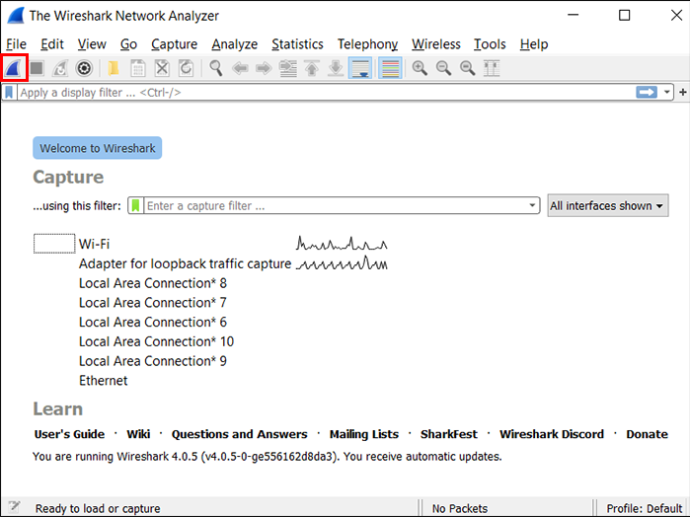

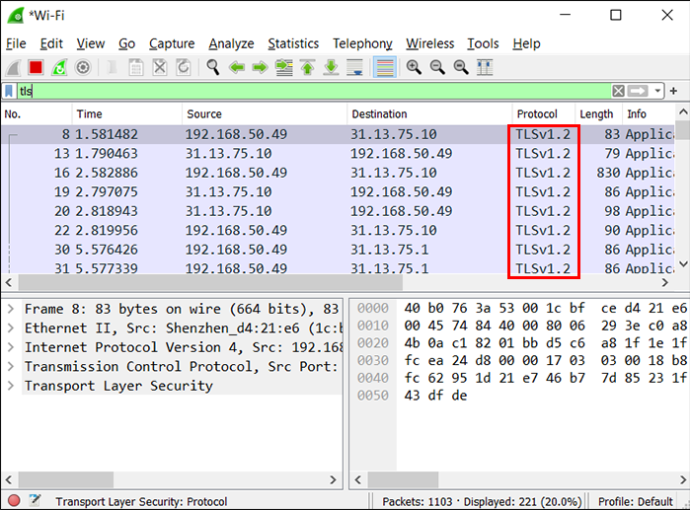

Wireshark에서 SSL 및 TLS 패킷을 읽으려면 다음 단계를 따르십시오.

- Wireshark를 열고 '캡처' 메뉴에서 캡처할 항목을 선택합니다.

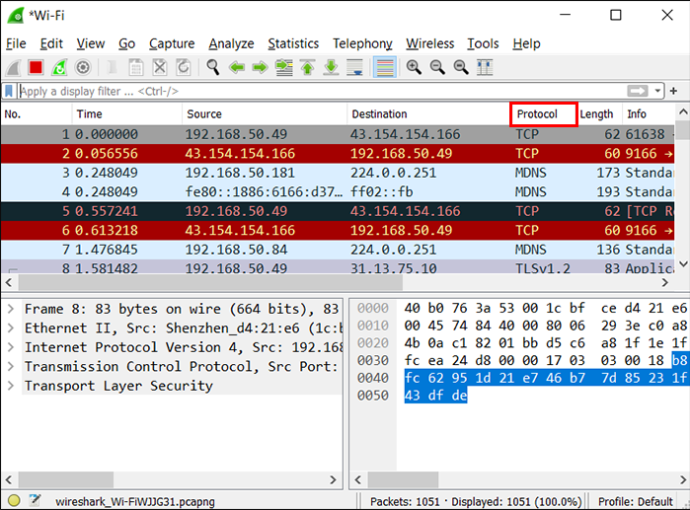

- '패킷 목록' 창에서 '프로토콜' 열에 초점을 맞추고 'SSL'을 찾습니다.

- 관심 있는 SSL 또는 TLS 패킷을 찾아서 엽니다.

Wireshark에서 SSL을 해독하는 방법

SSL을 해독하는 권장 방법은 사전 마스터 비밀 키를 사용하는 것입니다. 다음 네 단계를 완료해야 합니다.

tf2에서 도발을 만드는 방법

- 환경 변수를 설정합니다.

- 브라우저를 시작하십시오.

- Wireshark에서 설정을 구성합니다.

- 세션 키를 캡처하고 해독합니다.

각 단계를 자세히 살펴보겠습니다.

환경 변수 설정

환경 변수는 컴퓨터가 다른 프로세스를 처리하는 방법을 결정하는 값입니다. SSL 및 TLS를 해독하려면 먼저 환경 변수를 적절하게 설정해야 합니다. 이를 수행하는 방법은 운영 체제에 따라 다릅니다.

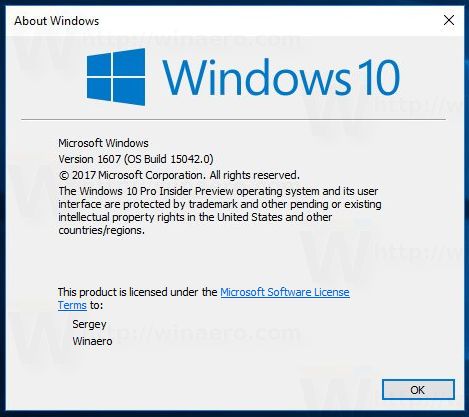

Windows에서 환경 변수 설정

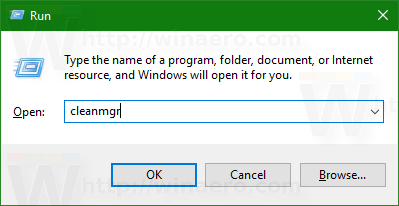

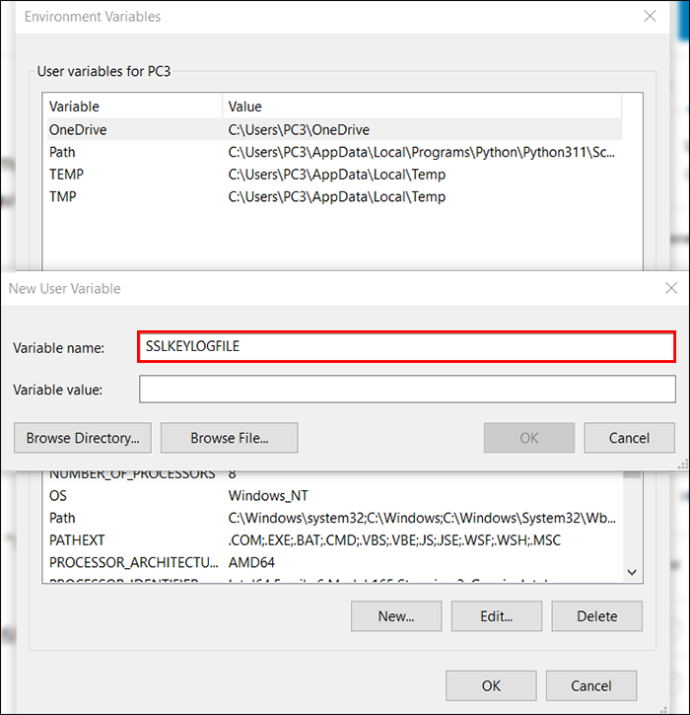

Windows 사용자는 다음 단계에 따라 환경 변수를 설정해야 합니다.

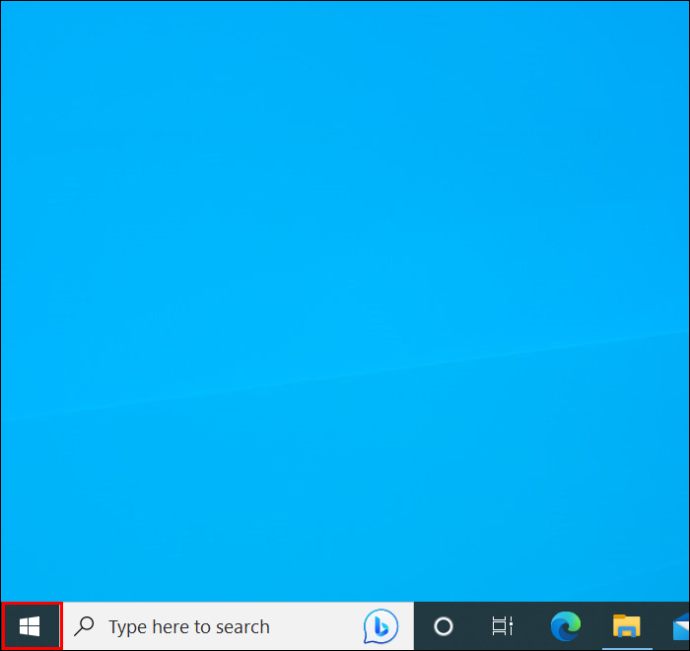

- 시작 메뉴를 시작합니다.

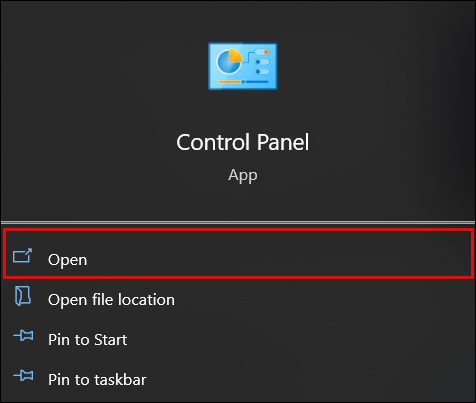

- '제어판'을 엽니다.

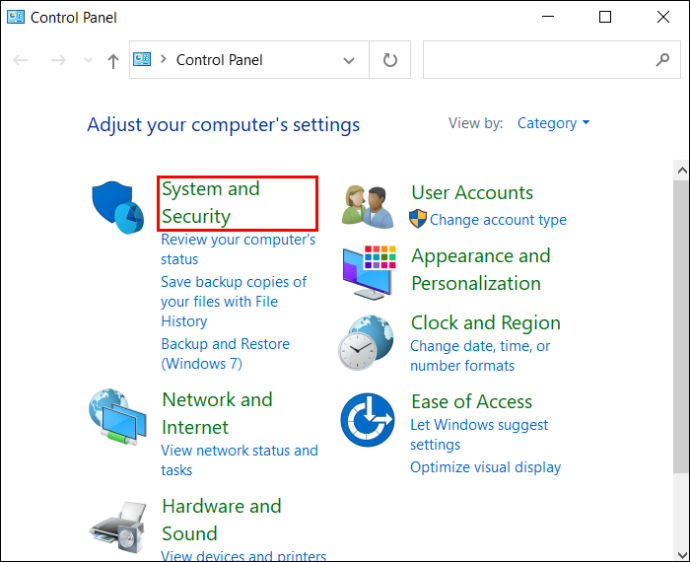

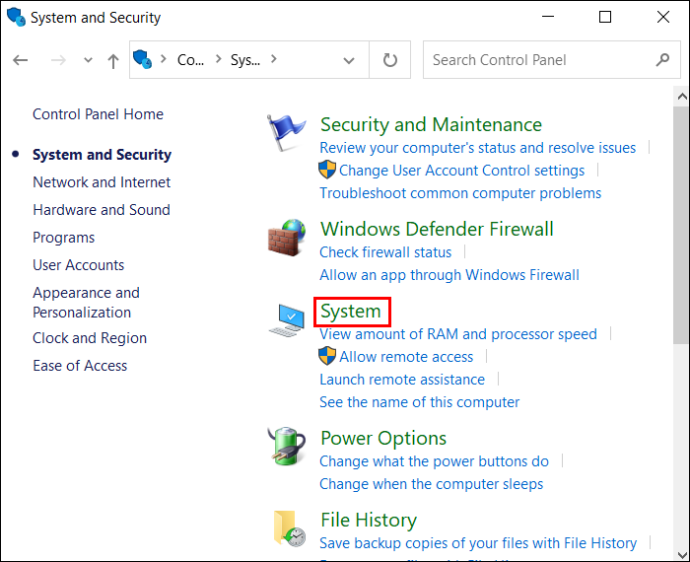

- '시스템 및 보안'으로 이동합니다.

- '시스템'을 선택합니다.

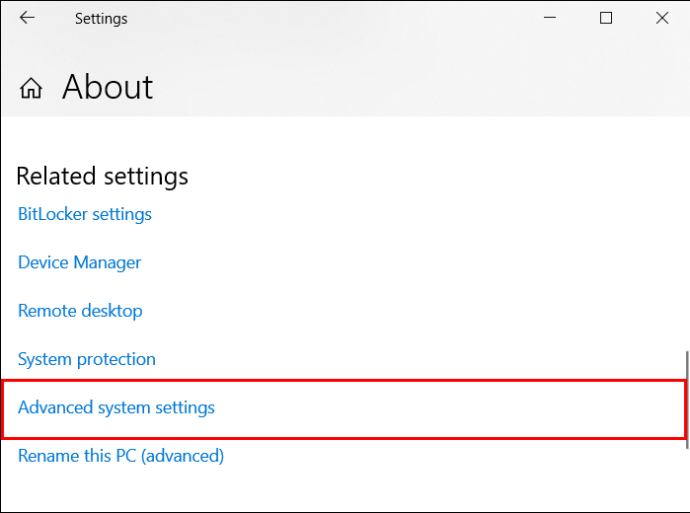

- 아래로 스크롤하여 '고급 시스템 설정'을 선택합니다.

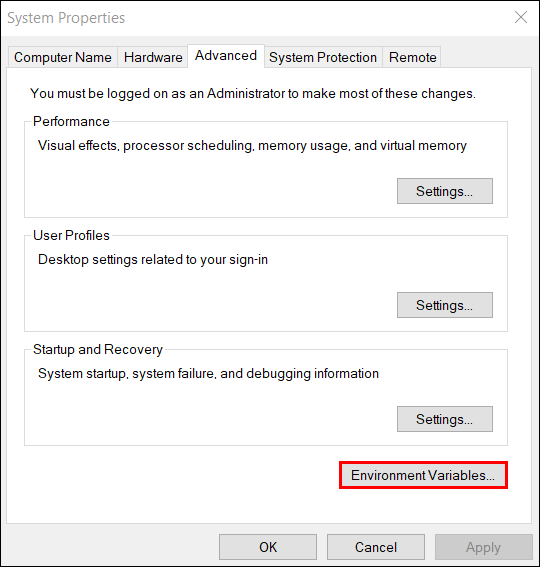

- '고급' 섹션에 있는지 다시 확인하고 '환경 변수'를 누르십시오.

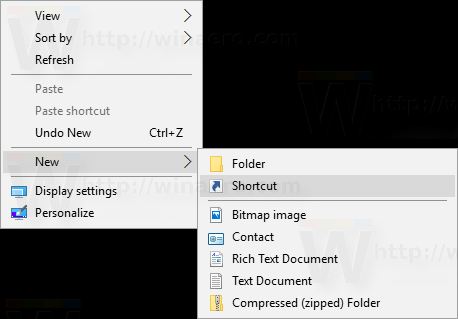

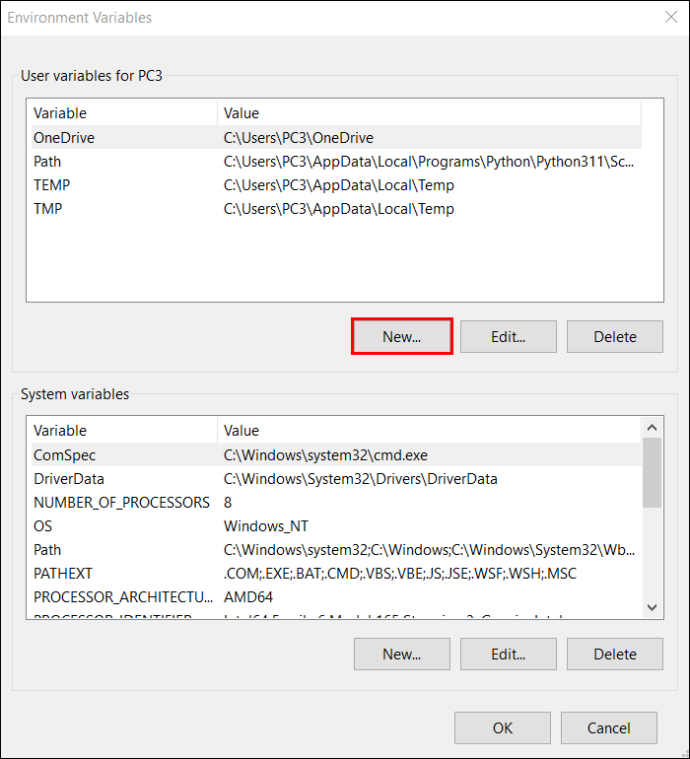

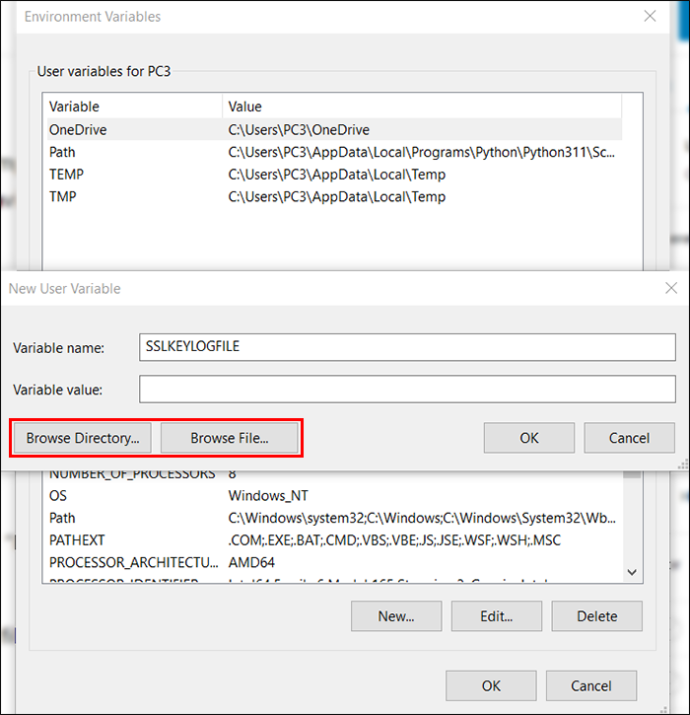

- '사용자 변수'에서 '새로 만들기'를 누릅니다.

- '변수 이름' 아래에 'SSLKEYLOGFILE'을 입력합니다.

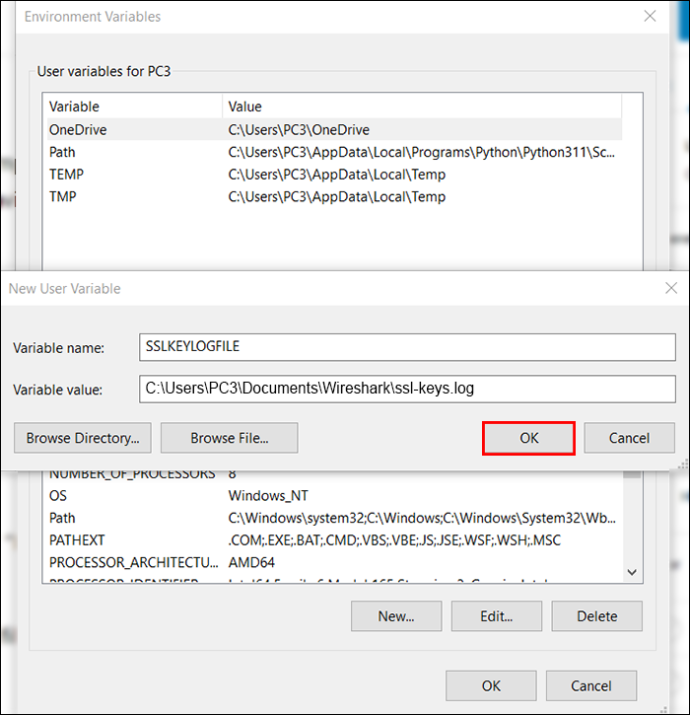

- '변수 값'에서 로그 파일의 경로를 입력하거나 찾습니다.

- '확인'을 누르십시오.

Mac 또는 Linux에서 환경 변수 설정

Linux 또는 Mac 사용자인 경우 nano를 사용하여 환경 변수를 설정해야 합니다.

Linux 사용자는 터미널을 열고 'nano ~/ .bashrc' 명령을 입력해야 합니다. Mac 사용자는 Launchpad를 열고 '기타'를 누른 다음 터미널을 실행해야 합니다. 그런 다음 'nano ~/ .bash_profile' 명령을 입력해야 합니다.

그런 다음 Linux 및 Mac 사용자 모두 다음 단계에 따라 진행해야 합니다.

- 파일 끝에 이 파일을 추가합니다: “export SSLKEYLOGFILE=~/.ssl-key.log”.

- 변경 사항을 저장합니다.

- 터미널 창을 닫고 다른 창을 시작하십시오. 'echo $SSKEYLOGFILE' 줄을 입력합니다.

- 이제 SSL 사전 마스터 키 로그의 전체 경로가 표시됩니다. Wireshark에 입력해야 하므로 나중에 저장하려면 이 경로를 복사합니다.

브라우저 실행

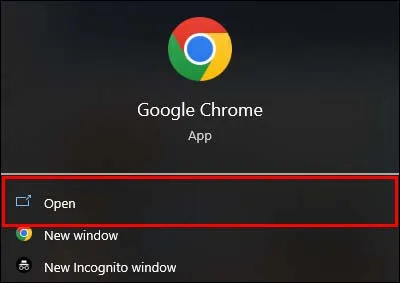

두 번째 단계는 로그 파일이 사용되고 있는지 확인하기 위해 브라우저를 시작하는 것입니다. 브라우저를 열고 SSL 사용 웹사이트를 방문해야 합니다.

그러한 웹 사이트를 방문한 후 파일에서 데이터를 확인하십시오. Windows에서는 메모장을 사용해야 하고 Mac 및 Linux에서는 'cat ~/ .ssl-log.key' 명령을 사용해야 합니다.

Wireshark 구성

브라우저가 원하는 위치에 사전 마스터 키를 로깅하도록 설정한 후에는 Wireshark를 구성할 차례입니다. 구성 후 Wireshark는 키를 사용하여 SSL을 해독할 수 있어야 합니다.

이를 수행하려면 아래 단계를 따르십시오.

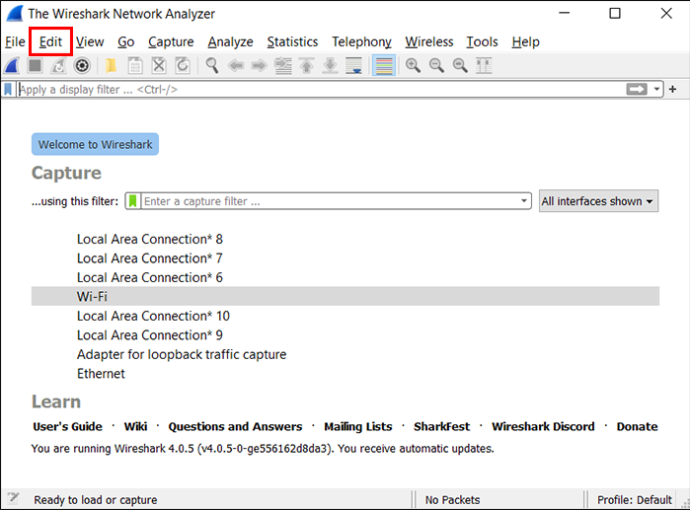

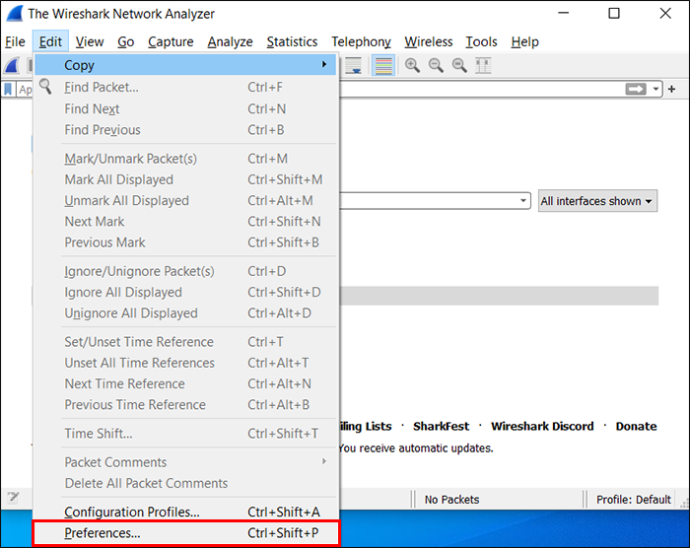

- Wireshark를 실행하고 '편집'으로 이동합니다.

- '환경 설정'을 클릭하십시오.

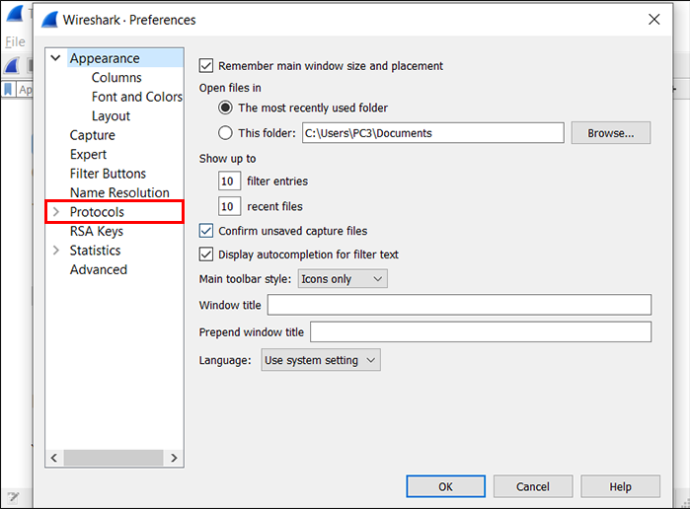

- '프로토콜'을 확장합니다.

- 아래로 스크롤하여 'SSL'을 선택합니다.

- “(Pre)-Master Secret log filename”을 찾아 첫 번째 단계에서 설정한 경로를 입력합니다.

- '확인'을 누르십시오.

세션 키 캡처 및 해독

이제 모든 것을 구성했으므로 Wireshark가 SSL을 해독하는지 확인할 차례입니다. 수행해야 할 작업은 다음과 같습니다.

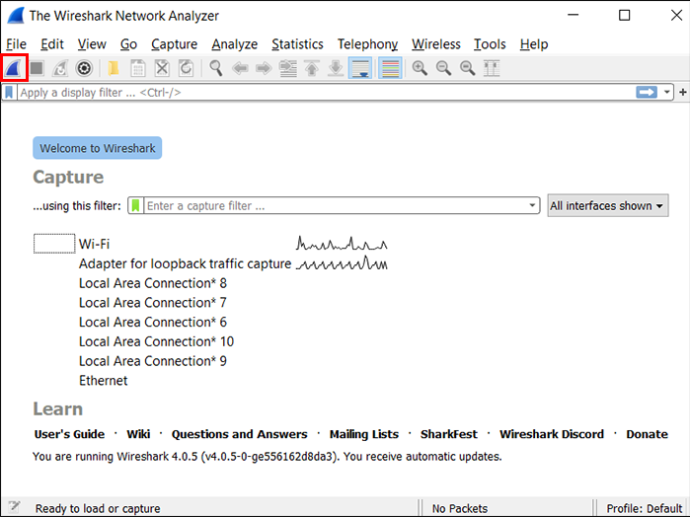

- Wireshark를 시작하고 필터링되지 않은 캡처 세션을 시작합니다.

- Wireshark 창을 최소화하고 브라우저를 엽니다.

- 보안 웹사이트로 이동하여 데이터를 가져옵니다.

- Wireshark로 돌아가서 암호화된 데이터가 있는 프레임을 선택합니다.

- 'Packet byte view'를 찾아 'Decrypted SSL' 데이터를 확인합니다. 이제 HTML이 표시되어야 합니다.

Wireshark는 어떤 편리한 기능을 제공합니까?

Wireshark가 최고의 네트워크 패킷 분석기인 이유 중 하나는 사용자 경험을 향상시키는 다양한 편리한 옵션을 제공하기 때문입니다. 다음은 그 중 일부입니다.

색상 코딩

방대한 양의 정보를 검토하는 것은 시간이 많이 걸리고 피곤할 수 있습니다. Wireshark는 고유한 색상 코딩 시스템으로 다양한 패킷 유형을 구별할 수 있도록 도와줍니다. 여기에서 주요 패킷 유형의 기본 색상을 볼 수 있습니다.

- 하늘색 – UDP

- 연보라 – TCP

- 연두색 – HTTP 트래픽

- 밝은 노란색 – Windows 관련 트래픽(SMB(Server Message Blocks) 및 NetBIOS 포함)

- 진한 노란색 - 라우팅

- 진한 회색 - TCP SYN, ACK 및 FIN 트래픽

- 검은색 - 오류가 포함된 패킷

'보기'로 이동하여 '채색 규칙'을 선택하면 전체 색 구성표를 볼 수 있습니다.

Wireshark를 사용하면 동일한 설정에서 기본 설정에 따라 고유한 색상 규칙을 사용자 정의할 수 있습니다. 색상을 원하지 않으면 '패킷 목록 색상화' 옆의 토글 버튼을 전환하십시오.

지표 및 통계

Wireshark는 캡처에 대해 자세히 알아볼 수 있는 다양한 옵션을 제공합니다. 이 옵션은 창 상단의 '통계' 메뉴에 있습니다.

관심 있는 항목에 따라 캡처 파일 속성, 확인된 주소, 패킷 길이, 끝점 등에 대한 통계를 검토할 수 있습니다.

명령줄

그래픽 사용자 인터페이스(GUI)가 없는 시스템이 있는 경우 Wireshark 기능을 알게 되어 기쁩니다.

Google 시트에서 열 이름을 바꾸는 방법

무차별 모드

기본적으로 Wireshark를 사용하면 사용 중인 컴퓨터에서 송수신되는 패킷을 캡처할 수 있습니다. 그러나 무차별 모드를 활성화하면 전체 LAN(Local Area Network)에서 대부분의 트래픽을 캡처할 수 있습니다.

자주하는 질문

Wireshark에서 패킷 데이터를 필터링할 수 있습니까?

예, Wireshark는 관련 정보를 몇 초 안에 표시할 수 있는 고급 필터링 옵션을 제공합니다.

플랫폼에는 캡처 및 표시라는 두 가지 유형의 필터가 있습니다. 캡처 필터는 데이터를 캡처하는 동안 사용됩니다. 패킷 캡처를 시작하기 전에 설정할 수 있으며 프로세스 중에 수정할 수 없습니다. 이러한 필터는 관심 있는 데이터를 빠르게 검색할 수 있는 쉬운 방법을 나타냅니다. Wireshark가 설정된 필터와 일치하지 않는 데이터를 캡처하면 해당 데이터를 표시하지 않습니다.

디스플레이 필터는 캡처 프로세스 후에 적용됩니다. 설정된 기준과 일치하지 않는 데이터를 삭제하는 캡처 필터와 달리 표시 필터는 이 데이터를 목록에서 숨깁니다. 이렇게 하면 캡처를 보다 명확하게 볼 수 있고 원하는 것을 쉽게 찾을 수 있습니다.

Wireshark에서 많은 필터를 사용하고 기억하기 어려운 경우 Wireshark에서 필터를 저장할 수 있다는 사실에 만족할 것입니다. 이렇게 하면 올바른 구문을 잊어버리거나 잘못된 필터를 적용하는 것에 대해 걱정할 필요가 없습니다. 필터 필드 옆에 있는 책갈피 아이콘을 눌러 필터를 저장할 수 있습니다.

Wireshark를 사용한 마스터 네트워크 분석

인상적인 패킷 분석 옵션 덕분에 Wireshark를 사용하면 네트워크에서 들어오고 나가는 트래픽을 자세히 볼 수 있습니다. 고급 기능을 제공하지만 Wireshark는 간단하고 직관적인 인터페이스를 제공하므로 패킷 분석 세계를 처음 접하는 사람도 빠르게 요령을 배울 수 있습니다. HTTPS 트래픽을 읽는 것은 간단하지 않을 수 있지만 SSL 패킷을 해독하면 가능합니다.

Wireshark에서 가장 마음에 드는 점은 무엇입니까? 문제가 발생한 적이 있습니까? 아래 의견란에 알려주십시오.