지난 10 년 동안 출시 된 모든 인텔 CPU가 심각한 문제의 영향을받는 것은 더 이상 비밀이 아닙니다. 특별히 기형의 코드는 암호, 보안 키 등과 같은 민감한 데이터를 포함하여 다른 프로세스의 개인 데이터를 훔치는 데 사용될 수 있습니다. 이 기사에서는 PC가 문제의 영향을 받는지 확인하는 방법을 알아 봅니다.

광고

Meltdown 및 Spectre 취약성에 대해 알지 못하는 경우 다음 두 기사에서 자세히 다루었습니다.

- Microsoft는 Meltdown 및 Spectre CPU 결함에 대한 긴급 수정을 출시합니다.

- Meltdown 및 Spectre CPU 결함에 대한 Windows 7 및 8.1 수정 사항은 다음과 같습니다.

간단히 말해, Meltdown 및 Spectre 취약성 모두 프로세스가 가상 머신 외부에서도 다른 프로세스의 개인 데이터를 읽을 수 있도록합니다. 이는 인텔이 CPU가 데이터를 미리 가져 오는 방식을 구현했기 때문에 가능합니다. OS 패치만으로는 해결할 수 없습니다. 이 수정에는 익스플로잇을 완전히 완화하기 위해 OS 커널 업데이트, CPU 마이크로 코드 업데이트 및 일부 장치에 대한 UEFI / BIOS / 펌웨어 업데이트가 포함됩니다.

최근 연구에 따르면 ARM64 및 AMD CPU는 추측 실행과 관련된 Spectre 취약점의 영향을받습니다.

사용 가능한 수정 사항

Microsoft는 이미 지원되는 모든 운영 체제에 대한 수정 사항을 발표했습니다. Mozilla는 오늘 Firefox 57 업데이트 버전 , Google은 버전 64를 사용하는 Chrome 사용자를 보호합니다.

현재 버전 Google 크롬의 경우 다음을 활성화하여 추가 보호를 활성화 할 수 있습니다. 전체 사이트 격리 . 사이트 격리는 이러한 취약성이 성공할 가능성을 낮추는 2 차 방어선을 제공합니다. 서로 다른 웹 사이트의 페이지가 항상 서로 다른 프로세스에 배치되며, 각 프로세스가 수행 할 수있는 작업을 제한하는 샌드 박스에서 실행됩니다. 또한 프로세스가 다른 사이트에서 특정 유형의 민감한 문서를 수신하지 못하도록 차단합니다.

Google은 Meltdown 및 Spectre와 관련된 취약성 악용을 방지하기 위해 월말까지 Chrome (버전 64)을 다시 업데이트합니다. Chrome 버전 64는 이미 베타 채널에 도착했습니다.

PC가 Meltdown 및 Spectre 취약성의 영향을 받는지 확인

참고 : 아래 지침은 Windows 10, Windows 8.1 및 Windows 7 SP1에 적용됩니다.

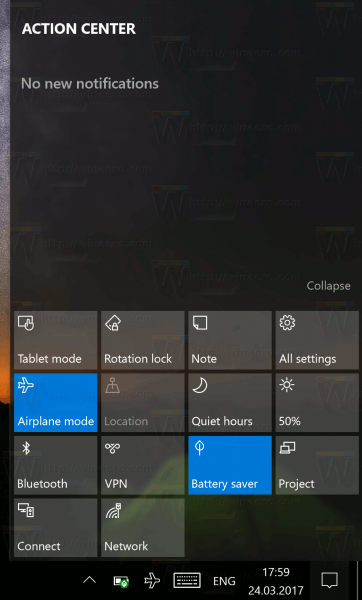

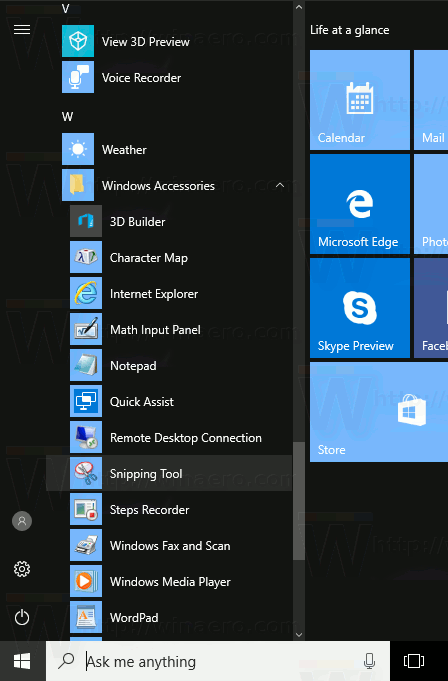

- 열다 관리자로서의 PowerShell .

- 다음 명령을 입력하십시오.

Install-Module SpeculationControl. 그러면 컴퓨터에 추가 모듈이 설치됩니다. 'Y'를 두 번 대답하십시오.

- 다음 명령을 사용하여 설치된 모듈을 활성화합니다.

Import-Module SpeculationControl. - 이제 다음 cmdlet을 실행합니다.

Get-SpeculationControlSettings. - 출력에서 'True'로 표시된 활성화 된 보호를 확인합니다.

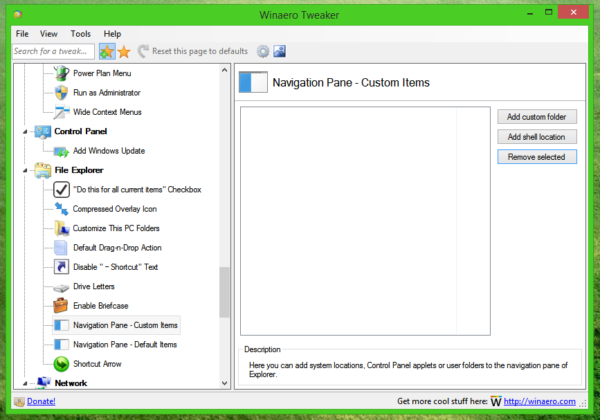

참고 : 오류 메시지가 표시되는 경우

roblox 사용자 이름을 변경하는 방법

'가져 오기-모듈 : 파일 C : Program Files WindowsPowerShell Modules SpeculationControl 1.0.1 SpeculationControl.psm1

이 시스템에서 스크립트 실행이 비활성화되어 있으므로로드 할 수 없습니다. ... '

그런 다음 실행 정책을무제한또는우회로.다음 기사를 참조하십시오.

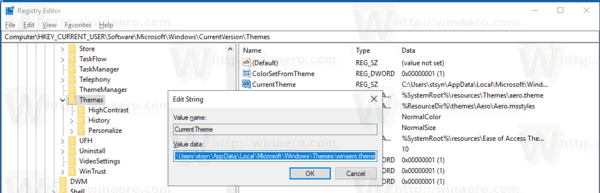

Windows 10에서 PowerShell 실행 정책을 변경하는 방법

모든 행에 True 값이 있으면 보호됩니다. 다음은 패치되지 않은 Windows 10이 출력에 표시되는 방식입니다.

그게 다야.

출처: 마이크로 소프트